Ik gebruik AWS Simple Email Service (SES) om e-mails te versturen voor mijn non-profitorganisatie, en deze waarschuwing kwam als een schok. Het wees erop dat ontvangers e-mails van mijn systeem als spam hadden gemarkeerd. Dit was onverwacht, omdat ik alleen e-mails stuur naar personen die zich actief abonneren op de dienst. Ik stuur nooit ongevraagde berichten.

Ik run een kleine non-profitorganisatie, TheLifeSigns, die mensen die alleen wonen helpt om veilig te blijven. Via mijn website kunnen gebruikers zich aanmelden met hun e-mailadres en de e-mailadressen van hun gekozen “buddies” (vrienden of familieleden) opgeven. De dienst stuurt dagelijkse e-mails met een “levenssignaal”-knop. Als de gebruiker op de knop klikt, gebeurt er niets. Maar als ze niet reageren, waarschuwt het systeem automatisch hun aangewezen buddies. Dit betekent dat het verlies van de mogelijkheid om e-mails te versturen levensbedreigende gevolgen kan hebben voor mijn gebruikers.

Whodunit?

Toen ik thuiskwam, begon ik onmiddellijk met het onderzoeken van de klachten. Mijn eerste stap was om te identificeren wie mijn e-mails als spam markeerde en waarom. Ik downloadde de klachtenlijst van AWS en vergeleek deze met mijn gebruikersdatabase. Mijn database bevat zowel de e-mailadressen als de IP-adressen van de internetproviders (ISP’s) van gebruikers op het moment van aanmelding. Met behulp van een GeoIP-database kon ik de geografische locaties van de gebruikers achterhalen.

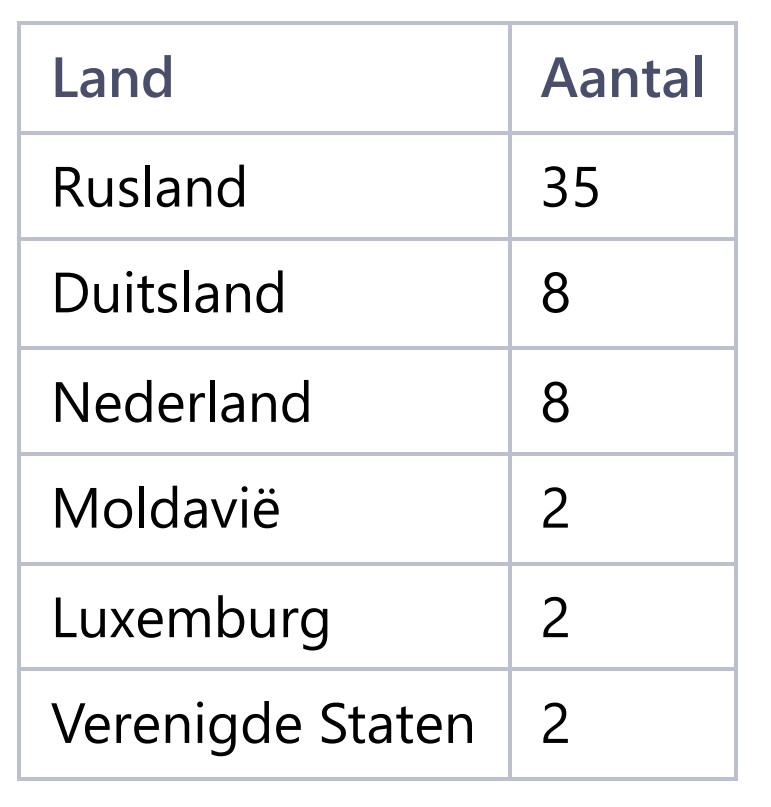

Door deze datasets te combineren, identificeerde ik de oorsprong van de klachten. Het werd al snel duidelijk dat de meeste klachten uit Rusland kwamen.

Deze ontdekking riep verdere vragen op over de motivaties achter deze klachten en hoe ze kunnen worden beperkt om de dienstverlening voor mijn gebruikers te waarborgen.

Ik had eerder opgemerkt dat veel Russische gebruikers zich registreerden voor de dienst, maar nooit inlogden. Aangezien ze geen problemen leken te veroorzaken, besloot ik ze te negeren. Maar dit veranderde eind 2024. Plots begonnen de meeste van deze gebruikers e-mailbevestigingsberichten als spam te markeren. In december 2024 werd hun gedrag agressiever, en het klachtpercentage verdrievoudigde ten opzichte van de voorgaande maand. Deze toename van klachten had een ernstige impact op mijn e-mailreputatie, waardoor AWS dreigde mijn e-mailverzending te pauzeren.

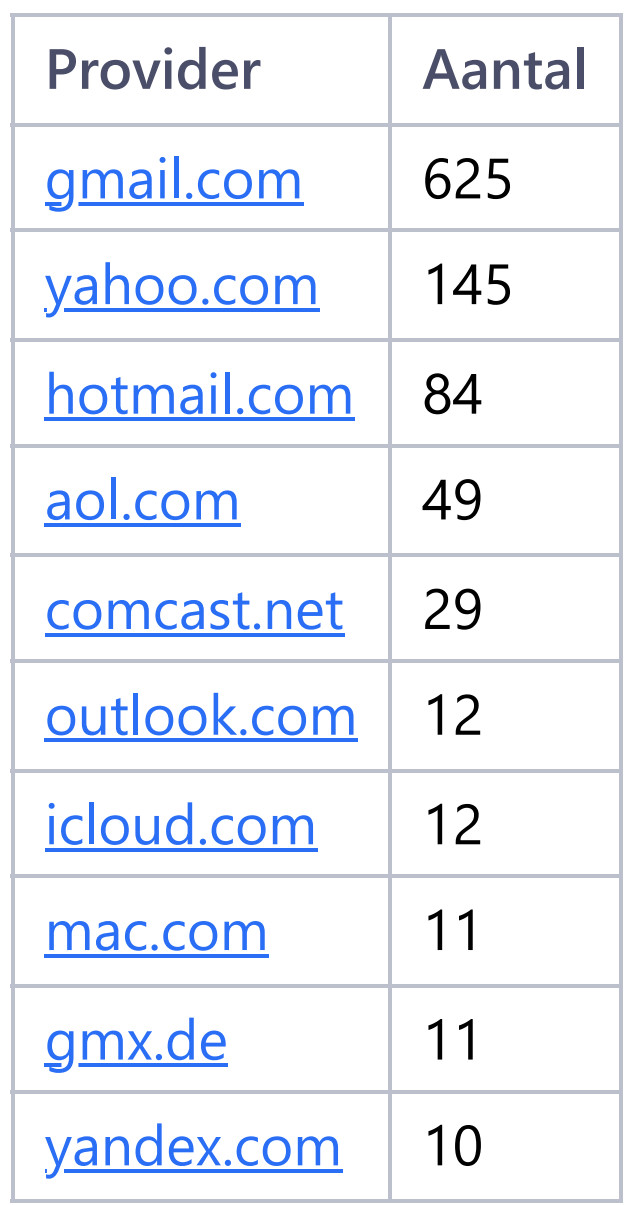

Om deze aanvallers beter te begrijpen, analyseerde ik de e-mailproviders die ze gebruikten. Interessant genoeg maakten ze bijna nooit gebruik van Russische e-mailproviders. De overgrote meerderheid gebruikte Amerikaanse e-mailservices, met Gmail als grote favoriet.

Voor deze analyse onderzocht ik gegevens van alle 1.500 Russische gebruikers die zich hadden geregistreerd, maar de dienst niet gebruikten.

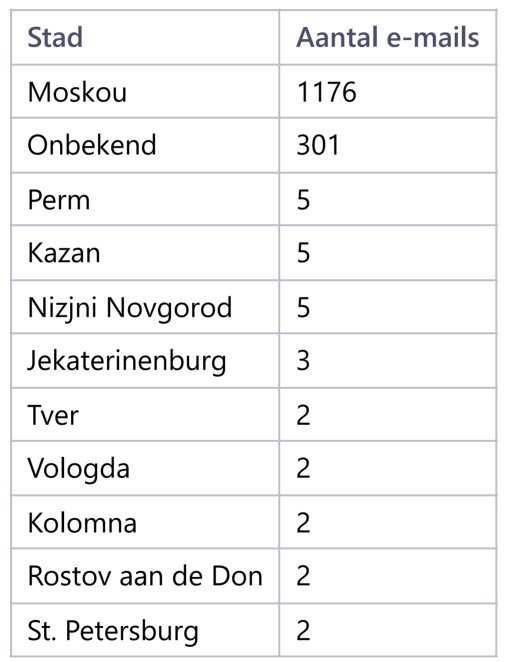

Met behulp van de GeoIP-database kon ik ook de locatie van de hackers benaderen:

Het lijkt erop dat Moskou dé plek is voor een hacker.

Oplossing

Hoewel het nuttig was om al deze informatie te achterhalen, loste het mijn probleem niet direct op. AWS stelde voor om een CAPTCHA in te voeren om het bots moeilijker te maken zich aan te melden. Ik volgde hun advies op, en dit verminderde het aantal aanmeldingen uit Rusland. Tot mijn verrassing bleven de klachten echter doorgaan.

Deze resterende klachten waren niet gerelateerd aan aanmeldingen, omdat ik de e-mailadressen niet kon vinden in mijn gebruikersdatabase. Bij nader onderzoek van mijn systeemlogboeken merkte ik een groot aantal “Wachtwoord Resetten”-verzoeken op. Na verder onderzoek ontdekte ik een bug in mijn wachtwoordherstelproces. Als iemand een e-mailadres invoerde—of het nu gekoppeld was aan een account of niet—werd er toch een wachtwoordherstel-e-mail verstuurd. Hackers maakten misbruik van deze fout door deze e-mails te activeren en ze vervolgens als spam te markeren.

Hoewel deze bug geen beveiligingsrisico opleverde—het proces zou later mislukken als het e-mailadres niet aan een geldig account was gekoppeld—vergrootte het mijn spamklachtpercentage. Ik heb dit probleem inmiddels opgelost door ervoor te zorgen dat het systeem eerst controleert of er een account bestaat voordat er een wachtwoordherstel-e-mail wordt verzonden.

AWS was tevreden met de genomen maatregelen, heeft de klachtenteller gereset en het onderzoek afgesloten.

Waarom?

De grotere vraag blijft: waarom zetten deze Russische hackers zoveel moeite in om e-mailreputaties te ondermijnen, met name van een kleine non-profitorganisatie zoals de mijne? Mijn organisatie bestaat uitsluitend om mensen die alleen wonen te helpen veilig te blijven en heeft momenteel zelfs geen commerciële doelen. Het lijkt waarschijnlijk dat ze een breed scala aan Westerse organisaties met soortgelijke aanvallen proberen te treffen.

We horen vaak dat hybride oorlogsvoering een hoeksteen is geworden van Moskou’s strategie richting het Westen. Ik had nooit gedacht dat mijn kleine non-profitorganisatie onderdeel zou worden van dit conflict. Voor nu lijkt het erop dat ik deze aanval succesvol heb afgeslagen. Maar ik kan alleen afwachten wat ze de volgende keer proberen.